desktop.ini是什么文件?desktop.ini可以删除吗?

作者:下吧软件站 时间:2019-12-05

有用户的桌面出现desktop.ini文件,不知道这是什么文件,是否可以删除。

Windows系统本身是存在desktop.ini文件的,作用是存储用户对文件夹的个性设置,这个文件本身并没有问题。但有许多电脑病毒也会创建desktop.ini文件。

创建desktop.ini的病毒为Windows平台下集成可执行文件感染、网络感染、下载网络木马或其它病毒的复合型病毒,病毒运行后将自身伪装成系统正常文件,以迷惑用户,通过修改注册表项使病毒开机时可以自动运行,同时病毒通过线程注入技术绕过防火墙的监视,连接到病毒作者指定的网站下载特定的木马或其它病毒,同时病毒运行后枚举内网的所有可用共享,并尝试通过弱口令方式连接感染目标计算机。

运行过程过感染用户机器上的可执行文件,造成用户机器运行速度变慢,破坏用户机器的可执行文件,给用户安全性构成危害。

病毒主要通过共享目录、文件捆绑、运行被感染病毒的程序、可带病毒的邮件附件等方式进行传播。

危害文件

1、病毒运行后将自身复制到Windows文件夹下,文件名为:

%SystemRoot% undl132.exe

2、运行被感染的文件后,病毒将病毒体复制到为以下文件:

%SystemRoot%logo_1.exe

3、同时病毒会在病毒文件夹下生成:

病毒目录vdll.dll

4、病毒从Z盘开始向前搜索所有可用分区中的exe文件,然后感染所有大小27kb-10mb的可执行文件,感染完毕在被感染的文件夹中生成:

_desktop.ini (文件属性:系统、隐藏。)

5、病毒会尝试修改%SysRoot%system32driversetchosts文件。

6、病毒通过添加如下注册表项实现病毒开机自动运行:

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun]

"load"="C:\WINNT\rundl132.exe"

[HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWindows]

"load"="C:\WINNT\rundl132.exe"

7、病毒运行时尝试查找窗体名为:"RavMonClass"的程序,查找到窗体后发送消息关闭该程序。

8、枚举以下杀毒软件进程名,查找到后终止其进程:

Ravmon.exe

Eghost.exe

Mailmon.exe

KAVPFW.EXE

IPARMOR.EXE

Ravmond.exe

9、同时病毒尝试利用以下命令终止相关杀病毒软件:

net stop "Kingsoft AntiVirus Service"

10、发送ICMP探测数据"Hello,World",判断网络状态,网络可用时,

枚举内网所有共享主机,并尝试用弱口令连接\IPC$、admin$等共享目录,连接成功后进行网络感染。

11、感染用户机器上的exe文件,但不感染以下文件夹中的文件:

system

system32

windows

Documents and settings

system Volume Information

Recycled

winnt

Program Files

Windows NT

WindowsUpdate

Windows Media Player

Outlook Express

Internet Explorer

ComPlus Applications

NetMeeting

Common Files

Messenger

Microsoft Office

InstallShield Installation Information

MSN

Microsoft Frontpage

Movie Maker

MSN Gaming Zone

12、枚举系统进程,尝试将病毒dll(vdll.dll)选择性注入以下进程名对应的进程:

Explorer

Iexplore

找到符合条件的进程后随机注入以上两个进程中的其中一个。

13、当外网可用时,被注入的dll文件尝试连接一些网站下载并运行相关程序,位置具体为:c:1.txt、:%SystemRoot%�Sy.exe、:%SystemRoot%1Sy.exe、:%SystemRoot%2Sy.exe

14、病毒会将下载后的"1.txt"的内容添加到以下相关注册表项:

[HKEY_LOCAL_MACHINESOFTWARESoftDownloadWWW]

"auto"="1"

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows]

"ver_down0"="[boot loader]\\\\\\\\ "

"ver_down1"="[boot loader]

timeout=30

[operating systems]

multi(0)disk(0)rdisk(0)partition(1)\WINDOWS="Microsoft Windows XP Professional" ////"

"ver_down2"="default=multi(0)disk(0)rdisk(0)partition(1)\WINDOWS

[operating systems]

multi(0)disk(0)rdisk(0)partition(1)\WINDOWS="Microsoft Windows XP Professional" /////"

DESKTOP病毒的清除方法

1、释放自身以及感染exe文件后生成

C:WINDOWS undl132.exe

C:WINDOWSlogo_1.exe

病毒所在目录vidll.dll

2、添加注册表信息

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun]

“load” “C:WINDOWS undl132.exe”

[HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWindows]

“load” “C:WINDOWS undl132.exe”

[HKEY_LOCAL_MACHINESOFTWARESoftDownloadWWW]

“auto”=“1”

3、感染部分exe文件,并在被感染exe文件所在目录释放_desktop.ini

4、修改hosts文件

C:WINDOWSsystem32driversetchosts

5、vidll.dll插入到进程explorer.exe或iexplore.exe

6、停掉部分安全软件的进程

解决过程

1、关闭rundl132.exe的进程,并删除

C:WINDOWS undl132.exe

2、搜索找到并删除vidll.dll

可以通过SSM自动启动来禁用vidll.dll,重新启动后删除vidll.dll

或停止其插入的进程,再删除该dll文件,如果它插入了explorer.exe这个进程,那么

打开任务管理器(ALT CTRL Delete),结束掉explorer.exe这个进程,删除vidll.dll文件

然后用任务管理器上面的标签 文件===新建任务===浏览,找到并运行

C:WINDOWSExplorer.exe

3、删除其在注册表中创建的信息及其他病毒文件_desktop.ini、logo_1.exe

4、修复被更改的hosts文件,hosts文件用记事本打开

C:WINDOWSsystem32driversetchosts

DESKTOP的清除方式

电脑中了desktop.ini病毒之后会在硬盘所有的分区内创建若干个诸如desktop_1.ini、desktop_2.ini之类的病毒体,一般在系统下删除这些文件中的任何一个,病毒马上就会新建一个一样的文件。通常遇到这样的病毒体,我们可以一次性在DOS下删除所有分区的病毒体,这个就需要借助批处理了。具体做法如下:

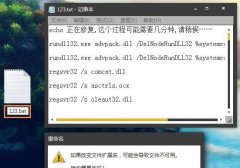

打开记事本,然后复制如下代码进去:

再改成bat格式

cd

c:

del Desktop_*.ini /f /s /q /ah

cd

d:

del Desktop_*.ini /f /s /q /ah

cd

e:

del Desktop_*.ini /f /s /q /ah

cd

f:

del Desktop_*.ini /f /s /q /ah

cd

g:

del Desktop_*.ini /f /s /q /ah

然后双击运行即可删除所有的病毒体了。

相关文章

相关推荐

-

wps输入不了文字只能打空格

-

qq游戏安装包下载失败怎么回事?qq游戏安装包下载失败怎么解决?

-

谷歌浏览器好用吗 谷歌浏览器怎么样

-

ipv6无网络访问权限是什么意思?怎么解决?

-

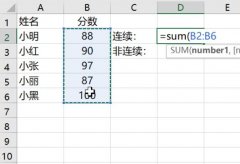

excel求和公式 excel怎么求和

-

迅雷离线空间在哪里 迅雷离线空间怎么用

-

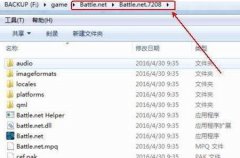

Battle.net文件夹怎么删除?Battle.net文件夹删除教程

-

activex部件不能创建对象怎么办?

-

audition消除人声教程 audition怎么完美消除人声

-

开机速度突然变慢怎么回事?开机速度突然变慢怎么办?

-

itunes下载的固件在哪个文件夹

-

页眉页脚怎么设置 页眉页脚设置教程

-

word格式刷在哪 格式刷快捷键

-

internet explorer已停止工作怎么办?

-

origin下载速度慢怎么办?origin下载速度慢怎么解决?

-

ie11好用吗?ie11评测